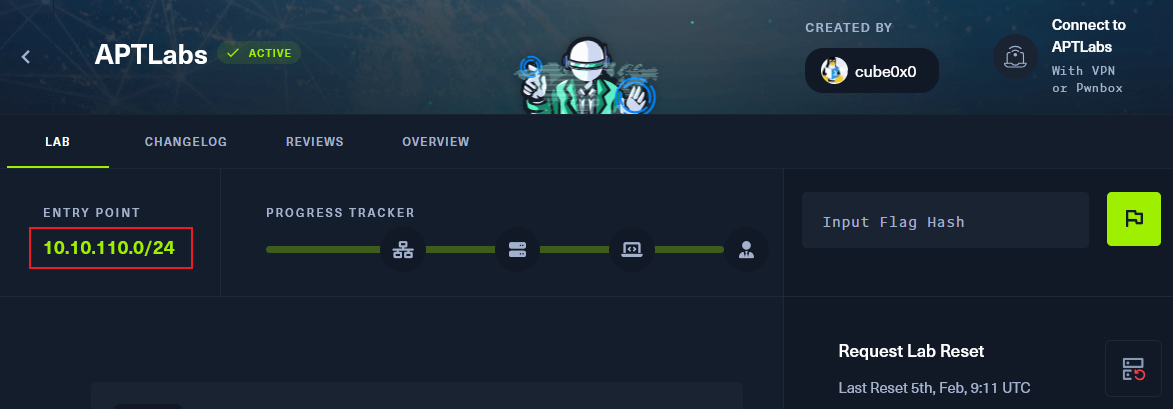

一、基础设施准备与连接

1. VPN接入与网络配置

操作步骤:

通过OpenVPN连接靶场提供的网段(如10.10.10.0/24)。

验证VPN连通性:使用ping命令检查目标IP的延迟与丢包率,例如

ping 10.10.10.1。

注意事项:

使用TCP协议保证稳定性,尤其是在网络波动时。

监控网速工具(如iftop)辅助判断扫描效率,确保扫描过程中网络通畅。

2. 扫描目录管理

文件结构建议:

创建一个主目录(如APTL),并在其中建立子目录:

scans/:存放扫描结果(Nmap输出)。

logs/:存放操作日志与流量记录。

exploits/:存放漏洞利用代码与Payload。

这种结构化的文件管理方式有助于在复杂的渗透测试中快速定位所需信息。

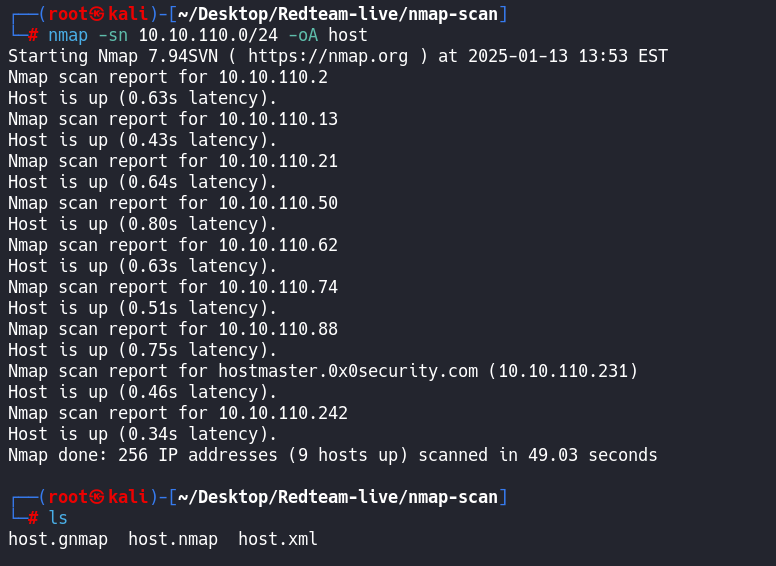

二、主机发现与存活探测

1. Nmap基础扫描策略

命令示例:

使用

nmap -sn 10.10.10.0/24进行主机存活探测(ICMP Echo)。

使用

nmap -Pn 10.10.10.13跳过主机发现,直接扫描端口。

绕过防火墙技巧:

TCP标志位混淆:使用

nmap -sA(ACK扫描)绕过状态检测防火墙。时间戳请求:使用

nmap -PP(ICMP时间戳请求)探测存活主机。

2. 存活主机验证

多轮扫描验证:执行2-3次扫描,对比结果一致性,避免因网络波动导致的误报。

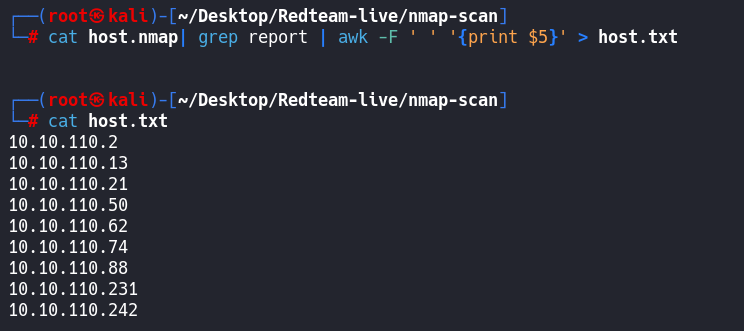

结果处理:

使用grep和awk提取存活IP,例如:

cat host.nmap | grep report | awk '{print $5}' > hosts.txt

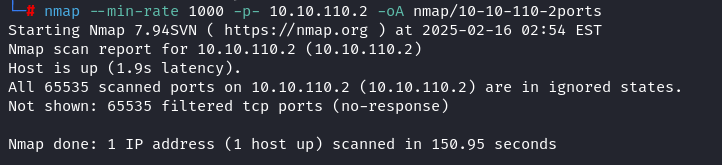

三、端口扫描与服务探测

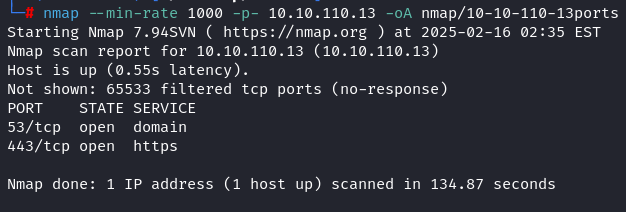

1. 渐进式扫描策略

步骤分解:

快速扫描:使用

nmap识别开放端口。

扫描以此类推

版本探测:针对开放端口深入扫描,例如

nmap -sV -p 80,443。

扫描就点到为止

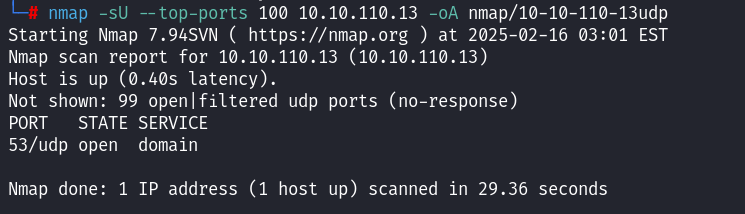

还有就是别忘了UDP的扫描

还有vuln漏洞扫描

操作系统识别:使用

nmap -O(需Root权限)识别目标操作系统。

典型场景:

使用

nmap -sS -sV -O -T4 -p- 10.10.10.88 -oN full_scan.txt进行全面扫描。

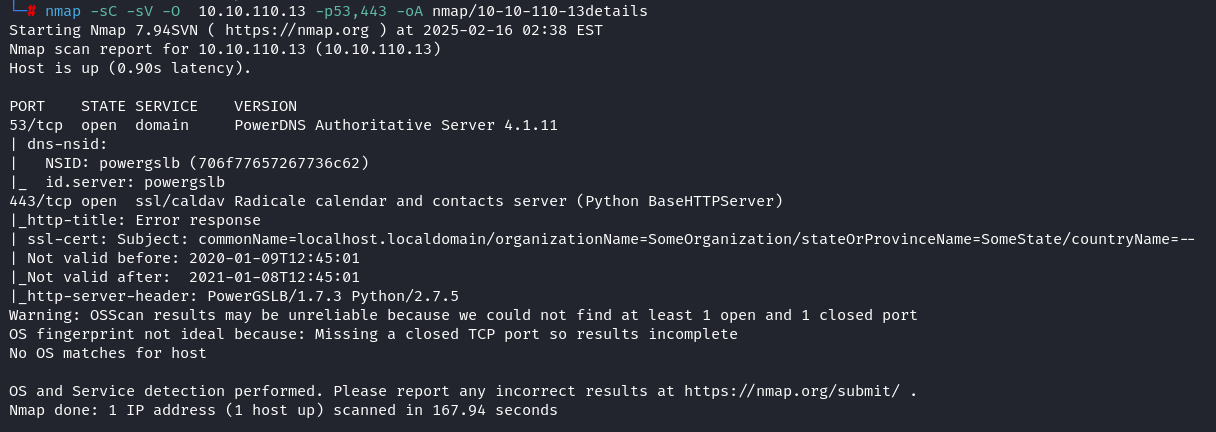

2. 服务指纹分析

DNS服务(PowerDNS):

特征:端口53(TCP/UDP),响应包含

PowerDNS Authoritative Server 4.1.11。攻击面:

版本漏洞(通过CVE检索)。

DNS域传送漏洞(使用

dig axfr @10.10.110.13测试)。

Web服务:

HTTPS证书分析:使用

openssl s_client -connect 10.10.110.13:443查看证书信息。目录爆破工具:使用

gobuster dir -u https://10.10.110.13 -w /usr/share/wordlists/dirbuster.txt进行目录枚举。

┌──(root㉿kali)-[~/Desktop/APTLabs]

└─# gobuster dir -u https://10.10.110.13 -w /usr/share/wordlists/dirbuster/directory-list-2.3-medium.txt

===============================================================

Gobuster v3.6

by OJ Reeves (@TheColonial) & Christian Mehlmauer (@firefart)

===============================================================

[+] Url: https://10.10.110.13

[+] Method: GET

[+] Threads: 10

[+] Wordlist: /usr/share/wordlists/dirbuster/directory-list-2.3-medium.txt

[+] Negative Status codes: 404

[+] User Agent: gobuster/3.6

[+] Timeout: 10s

===============================================================

Starting gobuster in directory enumeration mode

===============================================================

Error: error on running gobuster: unable to connect to https://10.10.110.13/: Get "https://10.10.110.13/": tls: failed to verify certificate: x509: certificate has expired or is not yet valid: current time 2025-02-16T10:23:59-05:00 is after 2021-01-08T12:45:01Z

这是一个 TLS证书过期 的常见问题。Gobuster 报错的原因是目标网站的 SSL 证书已经过期了,Gobuster 默认会验证 SSL 证书的有效性。

解决方法:

可以使用 -k 参数(--no-tls-validation),跳过 TLS 证书验证。

gobuster dir -u https://10.10.110.13 -w /usr/share/wordlists/dirbuster/directory-list-2.3-small.txt -k -t 5 --timeout 30s --delay 200ms四、漏洞评估与利用

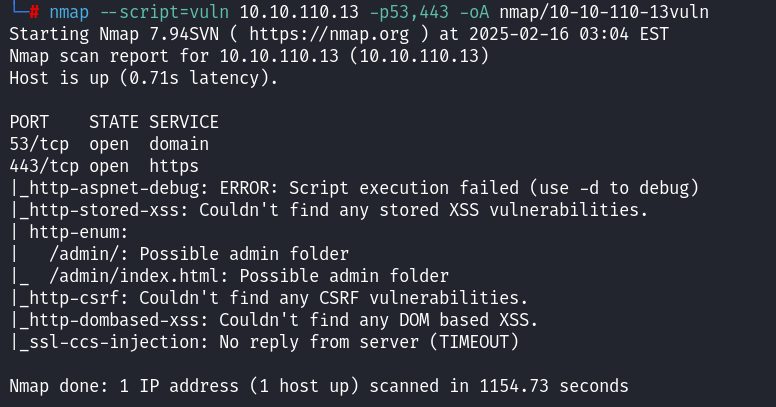

1. 漏洞扫描整合

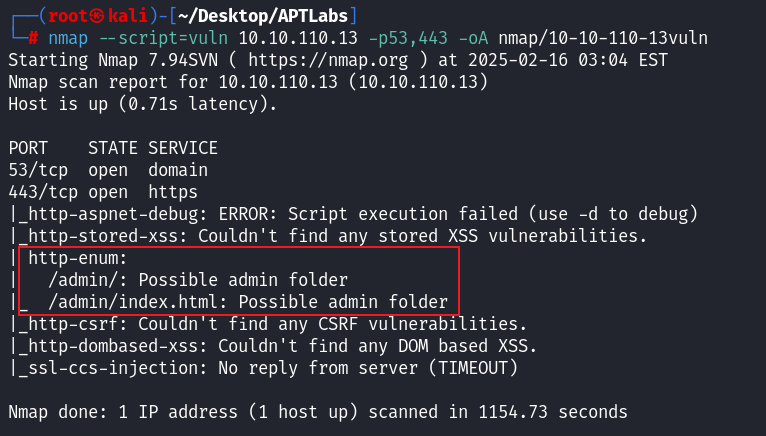

Nmap脚本引擎:

使用

nmap --script=vuln -p53,443 10.10.10.13调用漏洞检测脚本。

重点关注项:

Web路径泄露(如/admin返回401未授权)。

服务版本已知漏洞(如PowerDNS历史CVE)。

2. 低权限入口挖掘

Web渗透思路:

SQL注入:手工测试参数(如

' AND 1=1 -- -)。默认凭证尝试:尝试常见组合(如admin:admin 、guest:guest )。

敏感文件泄露:检查robots.txt、/.git/config等文件。

五、攻击路径规划与风险控制

1. 攻击优先级策略

目标排序:

暴露Web服务的机器(如10.10.10.88)。

特殊服务(如DNS、数据库)。

网络基础设施(网关、域控)。

2. 隐蔽性控制

流量特征规避:

限制扫描速率:使用

nmap -T3避免触发阈值。分散扫描IP顺序(通过脚本随机化目标列表)。

六、团队协作与文档沉淀

1. 协同工作流

共享信息格式:

使用Markdown格式记录主机信息,例如:

复制

## 主机10.10.10.13 - **开放端口**: 53/TCP (PowerDNS), 443/TCP (HTTPS) - **漏洞**: - PowerDNS 4.1.11(潜在CVE-2020-XXXX) - /admin路径未授权访问(待验证)

2. 知识库建设

推荐工具:

Obsidian:用于管理攻击路径与关联漏洞的双链笔记工具。

Maltego:用于可视化资产关系图谱。

七、防御对抗与应急响应

1. 蓝队视角反制

日志监控重点:

高频ICMP请求(主机发现阶段)。

非常规TCP标志位(ACK、FIN扫描)。

Honeypot检测:通过异常服务响应(如超低延迟或无日志记录)识别潜在攻击。

附录:拓展学习资源

书籍:

《Metasploit渗透测试指南》第5章(内网扫描策略)。

《DNS与BIND》第7章(DNS安全配置)。

实战平台:

Hack The Box(进阶靶场挑战)。

TryHackMe(红队路径专项训练)。

-.-

评论区