PEASS-ng

PEASS-ng - 权限提升 Awesome Scripts SUITE 新一代

项目地址:https://github.com/peass-ng/PEASS-ng

在这里,您可以找到适用于 Windows 和 Linux/Unix* 和 MacOS 的权限提升工具。

这些工具搜索您可以利用的可能的本地权限提升路径,并以漂亮的颜色打印给您,以便您轻松识别错误配置。

查看 book.hacktricks.wiki 中的本地 Windows 权限提升清单

WinPEAS - Windows 本地权限提升真棒脚本(C#.exe 和 .bat)

查看 book.hacktricks.wiki 中的本地 Linux 权限提升清单

LinPEAS - Linux 本地权限提升出色脚本 (.sh)

JSON, HTML 和 PDF 输出

检查 parsers 目录以将 PEASS 输出转换为 JSON、HTML 和 PDF

python3 peas2json.py </path/to/executed_peass.out> </path/to/peass.json>

python3 json2pdf.py </path/to/peass.json> </path/to/peass.pdf>

python3 json2html.py </path/to/peass.json> </path/to/peass.html>linux-smart-enumeration

用于渗透测试和 CTF 的 Linux 枚举工具

项目地址:https://github.com/diego-treitos/linux-smart-enumeration

这是什么?

此 shell 脚本将显示有关本地 Linux 系统安全性的相关信息,从而帮助提升权限。

从 2.0 版本开始,它主要兼容 POSIX,并使用 shellcheck 和 posh 进行了测试。

它还可以监控进程以发现重复的程序执行。它会在执行所有其他测试时进行监控,因此您可以节省一些时间。默认情况下,它会在 1 分钟内进行监控,但您可以使用 -p 参数选择观看时间。

它有 3 个级别的详细程度,因此您可以控制看到的信息量。

在默认级别中,您应该会看到系统中非常重要的安全漏洞。级别 1 (./lse.sh -l1) 显示有趣的信息,这些信息应该可以帮助您获得权限。级别 2 (./lse.sh -l2) 将只转储它收集的有关系统的所有信息。

默认情况下,它会问你一些问题:主要是当前用户密码(如果你知道的话;)所以它可以做一些额外的测试。

如何使用它?

我们的想法是逐渐获取信息。

首先,您应该像 ./lse.sh 一样执行它。如果你看到一些绿色的 yes!,你可能已经有一些好东西可以使用。

如果没有,您应该尝试使用 ./lse.sh -l1 进行 1 级详细程度,您将看到更多可能有趣的信息。

如果这没有帮助,级别 2 将仅使用 ./lse.sh -l2 转储您可以收集的有关服务的所有信息。在这种情况下,您可能会发现使用 ./lse.sh -l2 | less -r 很有用。

您还可以通过传递 -s 参数来选择要执行的测试。有了它,您可以选择要执行的特定测试或部分。例如 ./lse.sh -l2 -s usr010,net,pro ,将执行测试 usr010 以及 net 和 pro 部分中的所有测试。

使用:./lse.sh [选项]

选项

-c 禁用颜色

-i 非交互模式

-h 此帮助

-l LEVEL 输出详细程度

0:显示非常重要的结果。(默认)

1:显示有趣的结果。

2:显示所有收集的信息。

-s 选择要运行的部分或测试的逗号分隔列表。可用部分:

usr:用户相关测试。

sud:Sudo 相关测试。

fst:文件系统相关测试。

sys:系统相关测试。

sec:安全措施相关测试。

ret:重复任务(cron、计时器)相关测试。

net:网络相关测试。

srv:服务相关测试。

pro:流程相关测试。

sof:软件相关测试。

ctn:容器(docker、lxc)相关测试。

cve:CVE 相关测试。

可以使用特定测试及其 ID(即:usr020,sud)

-e PATHS 以逗号分隔的要排除的路径列表。这允许您以完整性为代价进行更快的扫描

-p SECONDS 进程监视器监视进程所花费的时间。值为 0 将禁用任何监视(默认值:60)

-S 在此主机中提供 lse.sh 脚本,以便可以从远程主机检索它。SUDO_KILLER

项目地址:https://github.com/TH3xACE/SUDO_KILLER

介绍

SUDO_KILLER 是一款面向网络安全从业人员(渗透测试人员、安全审计员、系统管理员、CTF 玩家和信息安全学生)的工具,可促进 Linux 环境中的权限提升。它侧重于与 SUDO 使用相关的漏洞,包括 sudo 规则中的错误配置、基于版本的漏洞(CVE 和其他漏洞)以及有风险的二进制部署(go awayBINS)。可以利用这些弱点来获得 ROOT 级别的权限或冒充其他用户。

SUDO_KILLER 提供了用于手动特权提升的潜在命令和本地漏洞的目录。重要的是,它避免了自动开发,要求用户按照其预期用途自行执行开发过程。

检查

以下是 SUDO_KILLER 执行的检查列表

配置错误

危险二进制文件 (go awayBINS)

易受攻击的 sudo 版本 - CVE

与第三方应用程序相关的 Sudo 漏洞和错误配置

危险环境变量

凭证收集

脚本所在的可写目录

可能被替换的二进制文件

识别缺失的脚本

...

用法

要开始使用 SUDO_KILLER,您可以 git clone 或下载 zip。如果您想练习和/或测试它,则存在一个易受攻击的测试环境(使用 docker)。请参阅相关视频,其中概述了如何设置 Docker 并运行 SUDO_KILLER。可以在 docker 环境中设置多个场景,并可用于测试不同的错误配置或缺陷。或者,您可以在系统上运行它以进行审核,以检查与 sudo 相关的错误配置和/或缺陷。

./SUDO_KILLERv<version>.sh -c -a -e -r report.txt -p /tmp可选参数:

-c :包括 CVE 检查

-a:包括与第三方应用程序/设备相关的 CVE

-i : 从 extract.sh 导入(离线模式)

-e :包括 sudo 规则 / sudoers 文件的导出

-r :报表名称(保存输出)

-p :保存导出和报告的路径

-s :提供用户密码以进行 sudo 检查(如果没有当前用户的密码,无法访问 sudo 规则)

-h : 帮助

PSPY

项目地址:https://github.com/DominicBreuker/pspy

将工具放到您想要检查的 Linux 机器上。

首先获取二进制文件。在此处下载已发布的二进制文件:

32 位大静态版本:pspy32下载

64 位大静态版本:pspy64下载

32 位小版本:pspy32s下载

64 位小版本:pspy64s下载

静态编译的文件应该可以在任何 Linux 系统上运行,但非常大(~4MB)。如果大小是一个问题,请尝试依赖于 libc 并使用 UPX 压缩的较小版本(~1MB)。 构建 使用安装在系统上的 Go 或运行用于创建版本的基于 Docker 的构建过程。对于后者,请确保已安装 Docker,然后运行 make build-build-image 来构建 Docker 映像,然后运行 make build 来使用它构建二进制文件。

您可以运行 pspy --help 来了解标志及其含义。摘要如下:

-p:启用将命令打印到 stdout(默认情况下启用)

-f:启用将文件系统事件打印到 stdout(默认情况下禁用)

-r:使用 Inotify 监视的目录列表。pspy 将递归监视所有子目录(默认情况下,监视 /usr、/tmp、/etc、/home、/var 和 /opt)。

-d:使用 Inotify 监视的目录列表。pspy 将仅监视这些目录,而不监视子目录(默认情况下为空)。

-i:procfs 扫描之间的间隔(以毫秒为单位)。pspy 定期扫描新进程,而不考虑 Inotify 事件,以防某些事件未收到。

-c:以不同的颜色打印命令。文件系统事件不再有颜色,命令根据进程 UID 具有不同的颜色。

--debug:打印详细的错误消息,否则会隐藏这些消息。

默认设置应该适用于大多数应用程序。监视 /usr 内的文件非常重要,因为许多工具都会访问其中的库。

一些更复杂的例子:

# 打印命令和文件系统事件,并每 1000 毫秒(=1 秒)扫描一次 procfs

./pspy64 -pf -i 1000

# 将监视程序递归放置在两个目录中,非递归放置在第三个目录中

./pspy64 -r /path/to/first/recursive/dir -r /path/to/second/recursive/dir -d /path/to/the/non-recursive/dir

# 禁用打印发现的命令,但启用文件系统事件

./pspy64 -p=false -f./pspy -h

sshuser@nextcloud:~/saomiao$ ./pspy64 -h

pspy - 版本:v1.2.1 - 提交 SHA:f9e6a1590a4312b9faa093d8dc84e19567977a6d

██▓███ ██████ ██▓███ ▓██ ██▓

▓██░ ██▒▒██ ▒ ▓██░ ██▒▒██ ██▒

▓██░ ██▓▒░ ▓██▄ ▓██░ ██▓▒ ▒██ ██░

▒██▄█▓▒ ▒ ▒ ██▒▒██▄█▓▒▒░▐██▓░

▒██▒ ░ ░▒██████▒▒▒██▒ ░ ░ ░ ██▒▓░

▒▓▒░ ░ ░▒ ▒▓▒ ▒ ░▒▓▒░ ░ ░ ██▒▒▒

░▒ ░ ░ ░▒ ░ ░░▒ ░ ▓██ ░▒░

░░ ░ ░ ░ ░░ ▒ ▒ ░░

░ ░ ░

░ ░

░ ░

用法:

pspy [flags]

标志:

-c, --color 为打印的事件着色(默认为 true)

--debug 打印详细的错误消息

-d, --dirs stringArray 监视这些目录

-f, --fsevents 将文件系统事件打印到 stdout

-h, --help pspy 帮助

-i, --interval int 每 'interval' 毫秒扫描一次新进程(默认为 100)

--ppid 记录进程 ppid

-p, --procevents 将新进程打印到 stdout(默认为 true)

-r, --recursive_dirs stringArray 递归监视这些目录(默认 [/usr、/tmp、/etc、/home、/var、/opt])

-t, --truncate int 截断比此时间更长的进程命令(默认 2048)CDK

项目地址:https://github.com/cdk-team/CDK

概述

CDK 是一个开源的容器渗透工具包,旨在提供在不同的精简容器中的稳定利用,而无需任何作系统依赖。它自带了有用的网络工具和许多强大的 PoC/EXP,可以帮助您轻松逃离容器并接管 K8s 集群。

安装/交付

下载 https://github.com/cdk-team/CDK/releases/ 最新版本

traitor

项目地址:https://github.com/liamg/traitor

traitor 叛徒

自动利用唾手可得的果实来弹出根壳。Linux 权限提升变得简单!

Traitor 打包了一堆方法来利用本地错误配置和漏洞来弹出 root shell:

几乎所有的 go awayBins

可写 docker.sock

CVE-2022-0847(脏管道)

CVE-2021-4034 (主题)

CVE-2021-3560漏洞

它将利用 go awayBins 中列出的大多数 sudo 权限来弹出 root shell,并利用可写 docker.sock 或最近的脏管道 (CVE-2022-0847) 等问题。随着时间的推移,也会添加更多到 root 的路由。

用法

不带参数运行,以查找可能允许权限提升的潜在漏洞/错误配置。如果当前用户密码已知,请添加 -p 标志。

如果需要分析 sudo 权限等,将要求提供密码。

traitor -p使用 -a/--any 标志运行以查找潜在漏洞,尝试利用每个漏洞,如果获得 root shell,则停止。

同样,如果当前用户密码已知,请添加 -p 标志。

traitor -a -p使用 -e/--exploit 标志运行,以尝试利用特定漏洞并获取 root shell。

traitor -p -e docker:writable-socket

traitor -e polkit:CVE-2021-4034支持的平台

Traitor 将在所有类 Unix 系统上运行,尽管某些漏洞只能在某些系统上运行。

获得叛徒

从 releases 页面获取一个二进制文件,或使用 go:

CGO_ENABLED=0 go get -u github.com/liamg/traitor/cmd/traitor对于 go1.18:

CGO_ENABLED=0 go install github.com/liamg/traitor/cmd/traitor@latest如果您尝试访问 privesc 的计算机无法访问 GitHub 下载二进制文件,并且您无法通过 SCP/FTP 等方式将二进制文件上传到计算机,那么您可以尝试在您的计算机上对二进制文件进行 base64 编码,并将 base64 编码的字符串回显到目标计算机上的 |base64 -d > /tmp/traitor, 一旦它到达,就记住 chmod +x 它。

Active-Directory-Exploitation-Cheat-Sheet

Active Directory 作弊表

项目地址:https://github.com/Integration-IT/Active-Directory-Exploitation-Cheat-Sheet

此存储库包含 Active Directory 环境中的通用方法。它提供了来自基于 Powershell、C、.Net 3.5 和 .Net 4.5 的最高效工具的一系列快速命令。

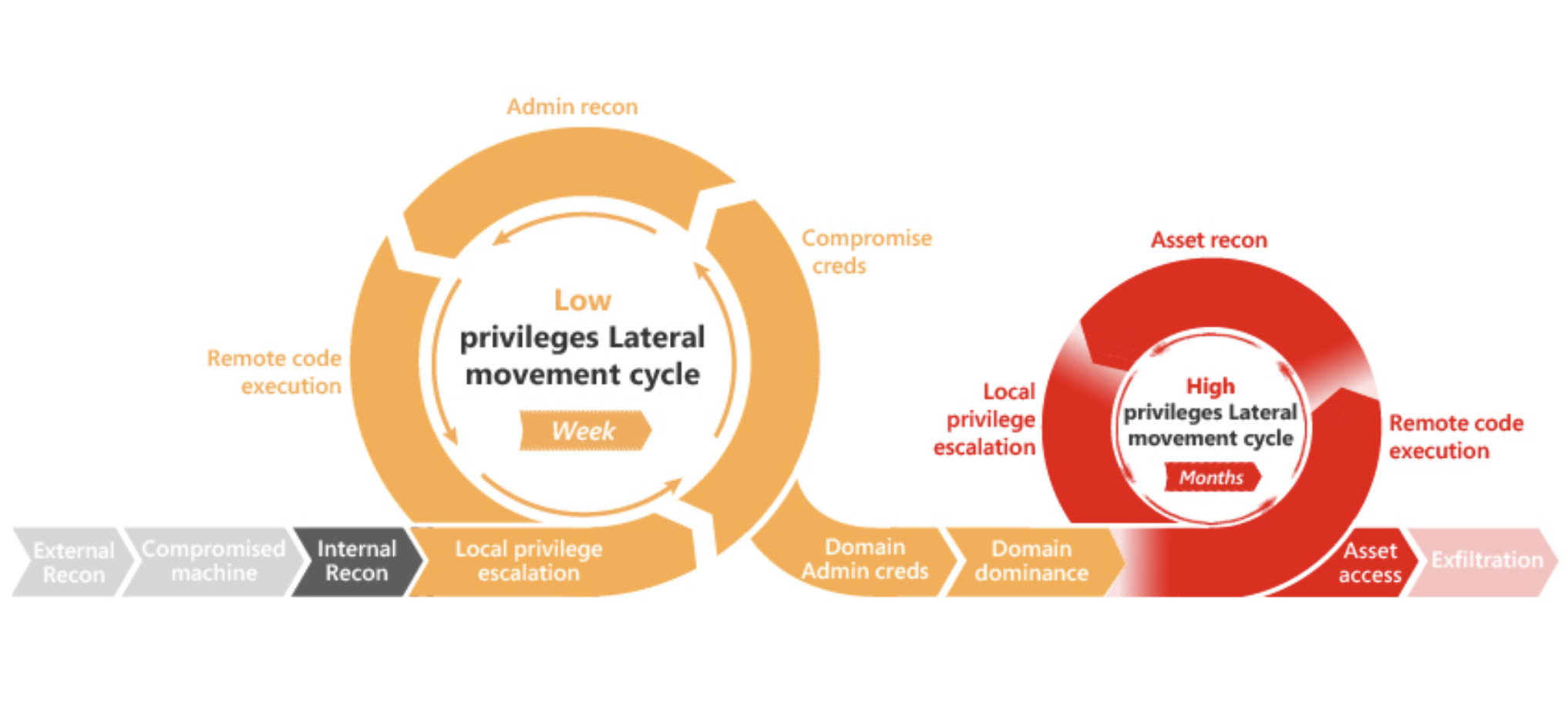

一般流程:

侦察

域枚举

本地权限提升

本地帐户盗窃

监控潜在的传入账户

本地帐户盗窃

管理员 Recon

横向移动

远程管理

域管理员权限

交叉信任攻击

持久性和外泄

Active Directory 杀伤链:

juicy-potato

项目地址:https://github.com/ohpe/juicy-potato

Juicy Potato(滥用黄金特权)

RottenPotatoNG 的加糖版本,带有一点汁液,即另一个本地权限提升工具,从 Windows 服务帐户到 NT AUTHORITY\SYSTEM

总结

RottenPotatoNG 及其变体利用基于 BITS服务的权限提升链,该服务在 127.0.0.1:6666 上具有 MiTM 侦听器,并且您具有 SeImpersonate 或 SeAssignPrimaryToken 权限。在 Windows 内部版本审查期间,我们发现了一个设置,其中 BITS 被故意禁用并占用了端口 6666。

我们决定将 RottenPotatoNG 武器化:向 Juicy Potato 问好。

有关理论,请参阅 Rotten Potato - 从服务帐户到 SYSTEM 的权限提升 并遵循链接和参考链。

我们发现,除了 BITS 之外,还有几个 COM 服务器我们可以滥用。他们只需要:

可由当前用户实例化,通常是具有模拟权限的 “服务用户”

实现

IMarshal接口以提升的用户身份运行(SYSTEM、Administrator 等)

经过一些测试,我们在几个 Windows 版本上获得并测试了大量有趣的 CLSID 列表。

phpsploit

项目地址:https://github.com/nil0x42/phpsploit

功能齐全的 C2 框架,通过单行 PHP 后门静默地保留在 Web 服务器上

概述

混淆通信是通过标准客户端请求和 Web 服务器的相对响应下的 HTTP 标头完成的,通过一个微小的多态后门进行隧道传输:

<?php @eval($_SERVER['HTTP_PHPSPL01T']); ?>快速开始

git clone https://github.com/nil0x42/phpsploit

cd phpsploit/

pip3 install -r requirements.txt

./phpsploit --interactive --eval "help help"特征

高效:超过 20 个插件可自动执行权限提升任务

运行命令并浏览文件系统,绕过 PHP 安全限制

在客户端和目标之间上传/下载文件

通过本地文本编辑器编辑远程文件

在目标系统上运行 SQL 控制台

生成反向 TCP shell

Stealth:该框架是由偏执狂为偏执狂制作的

通过日志分析和 NIDS 签名检测几乎不可见

绕过安全模式和常见的 PHP 安全限制

通信隐藏在 HTTP 标头中

加载的有效负载经过混淆处理以绕过 NIDS

http/https/socks4/socks5 代理支持

方便: 具有许多关键功能的强大界面

任何选项的详细帮助 (

help命令)在客户端和服务器端都跨平台。

CLI 支持自动完成和多命令

会话保存/加载功能和持久历史记录

对大型负载(例如上传)的多请求支持

提供功能强大、高度可配置的设置引擎

每个设置(例如 user-agent)都有一个多态模式

用于插件交互的可自定义环境变量

提供完整的插件开发 API

网络空间测绘 Cyberspace Search Engine

综合工具 Nice Tools

Fofa: https://fofa.info/

Shodan: https://www.shodan.io/

ZoomEye: https://www.zoomeye.org/

Hunter: https://hunter.qianxin.com/

Ditecting: https://www.ditecting.com/

Quake: https://quake.360.cn/quake/

Censys: https://search.censys.io/

Netlas: https://app.netlas.io/domains/

权限提升工具列表

1. PayloadsAllTheThings

链接:https://github.com/swisskyrepo/PayloadsAllTheThings

简介:Web应用安全和渗透测试/CTF的有用有效负载和旁路列表,包含权限提升方法

2. Awesome-Hacking-Resources

链接:https://github.com/vitalysim/Awesome-Hacking-Resources

简介:黑客攻击/渗透测试资源的集合,包含Windows和Linux权限提升相关内容

3. traitor

链接:https://github.com/liamg/traitor

简介:通过利用易于获取的漏洞实现自动Linux权限提升,如gtfobins、pwnkit、dirty pipe等

4. Active-Directory-Exploitation-Cheat-Sheet

链接:https://github.com/S1ckB0y1337/Active-Directory-Exploitation-Cheat-Sheet

简介:包含Windows Active Directory的常见枚举和攻击方法的备忘单

5. K8tools

链接:https://github.com/k8gege/K8tools

简介:内网渗透/提权工具集合,包括远程溢出/漏洞利用/扫描工具/密码破解等多种工具

6. linux-kernel-exploitation

链接:https://github.com/xairy/linux-kernel-exploitation

简介:与Linux内核安全和漏洞利用相关的链接集合

7. Infosec_Reference

链接:https://github.com/rmusser01/Infosec_Reference

简介:信息安全参考资料,包含权限提升相关内容

8. CDK

链接:https://github.com/cdk-team/CDK

简介:简化K8s、Docker和Containerd的安全测试的工具

9. Awesome-Redteam

链接:https://github.com/Threekiii/Awesome-Redteam

简介:攻防知识仓库,包含权限提升、侦查、命令与控制等方面

10. linux-smart-enumeration

链接:https://github.com/diego-treitos/linux-smart-enumeration

简介:用于渗透测试和CTF的Linux枚举工具,具有详细级别设置

11. WinPwn

链接:https://github.com/S3cur3Th1sSh1t/WinPwn

简介:内部Windows渗透测试/AD安全的自动化工具

12. Privilege-Escalation

链接:https://github.com/Ignitetechnologies/Privilege-Escalation

简介:面向CTF玩家和初学者的备忘单,通过示例帮助理解权限提升基础知识

13. PrivescCheck

链接:https://github.com/itm4n/PrivescCheck

简介:适用于Windows的权限提升枚举脚本

14. pwncat

链接:https://github.com/calebstewart/pwncat

简介:高级反向和绑定shell处理程序,包含枚举和权限提升功能

15. juicy-potato

链接:https://github.com/ohpe/juicy-potato

简介:Windows服务账户到NT AUTHORITY\SYSTEM的本地权限提升工具,RottenPotatoNG的改进版

16. phpsploit

链接:https://github.com/nil0x42/phpsploit

简介:功能齐全的C2框架,通过PHP后门在Web服务器上进行持久化和权限提升

17. SUDO_KILLER

链接:https://github.com/TH3xACE/SUDO_KILLER

简介:旨在利用类Unix系统上sudo程序中的权限提升漏洞的工具

18. Coercer

链接:https://github.com/p0dalirius/Coercer

简介:通过12种方法自动强制Windows服务器在任意计算机上进行身份验证的Python脚本

19. A-Red-Teamer-diaries

链接:https://github.com/ihebski/A-Red-Teamer-diaries

简介:RedTeam/渗透测试笔记和实验记录,包含权限提升相关内容

20. odat

链接:https://github.com/quentinhardy/odat

简介:Oracle数据库攻击工具,可用于权限提升

21. WADComs

链接:https://github.com/WADComs/WADComs.github.io

简介:Windows/AD环境的攻击性安全工具及其命令的交互式备忘单

22. kernel-exploits

链接:https://github.com/xairy/kernel-exploits

简介:Linux内核概念验证利用集合

23. moonwalk

链接:https://github.com/mufeedvh/moonwalk

简介:在Linux漏洞利用期间通过在系统日志和文件系统时间戳上不留痕迹来掩盖行踪的工具

24. awesome-privilege-escalation

链接:https://github.com/m0nad/awesome-privilege-escalation

简介:精选的权限提升资源列表

25. deepce

链接:https://github.com/stealthcopter/deepce

简介:Docker枚举、权限升级和容器逃逸工具

26. metarget

链接:https://github.com/Metarget/metarget

简介:提供易受攻击的基础设施自动构建的框架

27. Windows-Local-Privilege-Escalation-Cookbook

链接:https://github.com/nickvourd/Windows-Local-Privilege-Escalation-Cookbook

简介:Windows本地权限提升指南

28. ToRat

链接:https://github.com/lu4p/ToRat

简介:用Go编写的远程管理工具,使用Tor作为传输机制,具有权限提升功能

29. OSCP

链接:https://github.com/ihack4falafel/OSCP

简介:OSCP认证准备过程中收集的权限提升等渗透测试资源

30. msdat

链接:https://github.com/quentinhardy/msdat

简介:Microsoft SQL数据库攻击工具

31. BadPotato

链接:https://github.com/BeichenDream/BadPotato

简介:Windows权限提升工具,基于Potato系列技术

32. LinuxTQ

链接:https://github.com/Getshell/LinuxTQ

简介:《Linux提权方法论》资源

33. dirty_sock

链接:https://github.com/initstring/dirty_sock

简介:通过snapd的Linux权限提升漏洞(CVE-2019-7304)的利用工具

34. SUID3NUM

链接:https://github.com/Anon-Exploiter/SUID3NUM

简介:Python脚本,用于枚举SUID二进制文件并与GTFO Bin's库中的内容交叉匹配进行自动利用

35. awesome-windows-red-team

链接:https://github.com/marcosValle/awesome-windows-red-team

简介:精选的Windows红队框架、库、软件和资源列表

36. GTFONow

链接:https://github.com/Frissi0n/GTFONow

简介:使用GTFOBins为配置错误的capabilities、sudo和suid二进制文件自动提权

37. 0xsp-Mongoose

链接:https://github.com/zux0x3a/0xsp-Mongoose

简介:网络安全模拟和红队操作的框架,用于Windows审计和权限提升攻击

38. windows-coerced-authentication-methods

链接:https://github.com/p0dalirius/windows-coerced-authentication-methods

简介:通过远程过程调用(RPC)强制Windows机器向攻击者控制的机器进行身份验证的方法列表

39. DLLSpy

链接:https://github.com/cyberark/DLLSpy

简介:DLL劫持检测工具,用于发现权限提升漏洞

更多

Linux权限提升-综合资源

https://github.com/topics/privilege-escalation

-.-

评论区